HiScout ISM

Software für Informationssicherheitsmanagement (ISM) nach ISO 27001/2

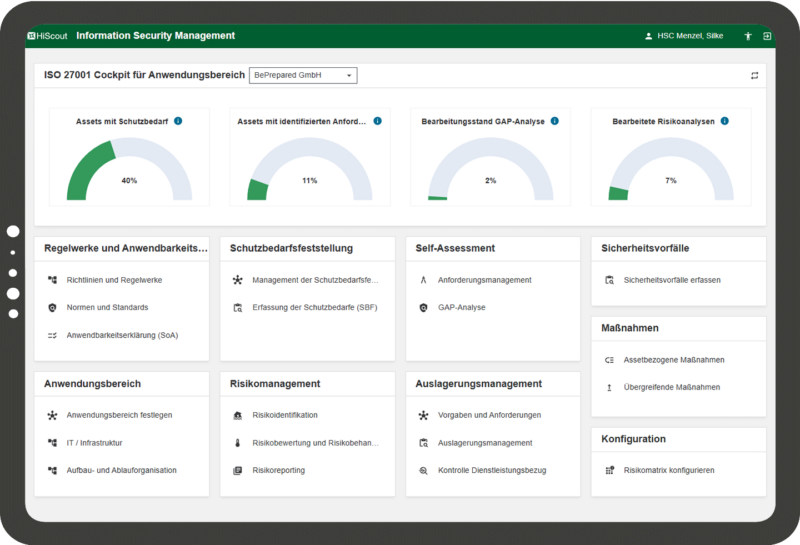

Mit HiScout ISM setzen Sie auf eine leistungsstarke Software, die Ihr Informationssicherheitsmanagement (ISMS) effizient und zukunftssicher gestaltet. Entwickelt nach den Vorgaben der internationalen Normenreihe ISO 27001, unterstützt HiScout Unternehmen dabei, ihre Sicherheitsprozesse zu optimieren, Compliance-Anforderungen auch im Hinblick auf neue regulatorische Anforderungen wie NIS 2 und DORA zu erfüllen und Zertifizierungen problemlos zu erreichen. Dank intelligenter Automatisierung minimieren Sie den Aufwand für wiederkehrende Aufgaben, eine Dashboard-Leiste zeigt den aktuellen Umsetzungsstand des ISMS auf einen Blick. So behalten stets den Überblick über Ihre Sicherheitsstrategie.

Effizientes ISMS-Management mit HiScout ISM

Mit dem HiScout ISM meistern Sie aktuelle und zukünftige Anforderungen an die Informationssicherheit effizient und normgerecht. Von der umfangreichen Risikoanalyse bis hin zum Auslagerungsmanagement – profitieren Sie von umfassenden Features, die Ihre ISO 27001-Compliance nachhaltig stärken und Ihre Sicherheitsprozesse optimieren.

Weitere Funktionen

- Individualisierbares Risikomanagement mit optionaler Webfragebogen-Abfrage

- Umfangreiches Asset-Management mit Schutzbedarfsfeststellung und Vererbung

- Überwachung und Dokumentation der Sicherheitsmaßnahmen

- Unterstützung gängiger Standards und Normen (ISO 27001/2, BSI IT-Grundschutz, COBIT, NIS-2, DORA) sowie kundenspezifischer Compliance-Vorgaben

- Revisionssichere Dokumentenverwaltung mit Historisierung und Versionierung

- Standardisierte Bearbeitung von Sicherheitsvorfällen

- Verwaltung externer Audits und Durchführung von Self-Assessments

- Umfangreiches Reporting und Berichterstellung auf Knopfdruck

- Mandantenverwaltung mit vorkonfiguriertem Berechtigungssystem

ISMS-Tool für große Organisationen

mit individuellen Anforderungen

Individuelle Arbeitsbereiche und Auswertungen

Passen Sie Benutzeroberflächen der HiScout ISMS Software schnell und einfach für spezielle Aufgaben an und verteilen Sie diese per Direktlink an die Bearbeiter. Definieren Sie beliebige tabellarische Auswertungen der Daten und stellen Sie diese per Link oder im Excelformat zur Verfügung.

Einsatz in stark regulierten und kritischen Umfeldern

Durch Versionierung, Historisierung und individuelle Freigabeprozesse sind Änderungsverläufe im HiScout ISMS Tool vollständig nachvollziehbar und revisionssicher. Das HiScout Berechtigungssystem mit umfassender Rollen- und Rechtesteuerung schützt Ihre Daten vor unbefugtem Zugriff.

Mandantenverwaltung mit vorkonfiguriertem Berechtigungssystem

Das HiScout Mandantenmanagement ist in komplexen Organisationen mit zahlreichen eigenständigen Untereinheiten erfolgreich im Einsatz. Legen Sie individuell fest, ob die Daten aus Ihrem ISMS übergreifend oder nur mandantenbezogen genutzt werden. Mandanten und Berechtigungen können zentral oder dezentral verwaltet und automatisch eingerichtet werden. Die Pflege der Richtlinien & Statements of Applicability erfolgt für mehr Flexibilität und klare Trennung von Verantwortungsbereichen mandantenbezogen.

On-premise oder als SaaS-Lösung

HiScout ist neben einer on-premise auch als SaaS-Lösung verfügbar. Starten Sie sofort ohne Installation oder IT-Aufwand – Updates und Wartung inklusive. Ihre Daten werden sicher in Rechenzentren innerhalb Deutschlands gespeichert. Beide Varianten erhalten Sie in gleichem Funktionsumfang.

Newsletter

Spannende Neuigkeiten und Wissenswertes rund um die HiScout Produkte und Themen

Zur AnmeldungTermine

Wichtige Branchenereignisse, HiScout Webinare und Online-Seminare auf einen Blick

Zur ÜbersichtAbbildung und Automatisierung individueller Sicherheitsprozesse in zentralem ISMS-Tool

Datenerhebung mit Online-Fragebögen

Daten für das zentrale Informationssicherheitsmanagementsystem werden in einem automatisierten Verfahren direkt vor Ort bei Mitarbeitern und Dienstleistern erhoben und nach Überprüfung in die HiScout-Datenbank eingelesen. Mit der Erweiterung HiScout Questionnaire können Sie eigene Fragebögen erstellen.

Automatisierte Sicherheitsprozesse

Sicherheitsvorfälle, Risikoanalysen, Schutzbedarfsfeststellungen und Maßnahmenverfolgung können durch automatische Prozesse unterstützt werden. Interne und externe Beteiligte werden aktiv benachrichtigt. Mit der HiScout Business Logic Engine können Sie eigene Arbeitsabläufe definieren.

Nahtlose Einbettung in die bestehende Tool-Landschaft

Ein- und ausgehende Schnittstellen des HiScout DataExchange führen Daten aus verschiedenen Systemen zusammen und sichern eine hohe Datenqualität.

Rollen- und prozessfokussiertes Reporting

Integriertes Live-Reporting zu jedem Arbeitsschritt versorgt die Verantwortlichen mit aktuellen Informationen. Mit dem HiScout DocGen können Sie eigene Managementberichte erstellen.

Zusätzlicher Wissensschatz durch das BSI-Grundschutz-Kompendium

Das HiScout ISMS-Tool enthält den kompletten Funktionsumfang des Moduls HiScout Grundschutz und das aktuelle IT-Grundschutz-Kompendium des Bundesamtes für Sicherheit in der Informationstechnik (BSI). Die Grundschutz-Bausteine stehen Ihnen als Nachschlagewerk zur Verfügung. In der Risikoanalyse können Sie die hinterlegten Gefährdungen und Sicherheitsmaßnahmen des BSI direkt übernehmen.

ISMS-Tool für KRITIS

Für Betreiber von kritischen Infrastrukturen haben wir in Kooperation mit SEPRO Consulting und der KIK-S ein Angebot speziell für Energieversorger zusammengestellt. Mehr Informationen über unsere ISMS Software für Energieversorger erhalten Sie unter ISMS4Energy.

ISMS – Aufbau und Zertifizierung Ihres Information Security Management Systems im PDCA-Zyklus

Die HiScout ISMS-Software unterstützt Sie im gesamten PDCA-Zyklus. Ihr Information Security Management System (ISMS) muss ständig an geänderte Prozesse innerhalb der Organisation, neue Technik, neu entdeckte Schwachstellen und neue rechtliche Rahmenbedingungen angepasst werden, um letztlich auch die ISMS-Zertifizierung zu erhalten. Der aus dem Qualitätsmanagement stammende PDCA-Zyklus nach William Edwards Deming ist ein etabliertes Verfahren, um Managementsysteme aufzubauen und kontinuierlich zu verbessern.

-

PLAN – Bestandsaufnahme, Zieldefinition und Maßnahmenplanung

Grundlagen des Informationssicherheitsmanagementsystems

Hinterlegen Sie alle Regelwerke, Schutzziele der Informationssicherheit, vertraglich zugesicherte Vorgaben und individuelle Branchenstandards, z.B. SOX, Euro-SOX und BAIT, in einem System. Zentrale Standards wie ISO 2700X und COBIT werden regelmäßig aktualisiert. Verwalten Sie zentral die gesamte IT-Sicherheitsorganisation, Prozessbeschreibungen und Meetings Ihres Unternehmens. -

DO – Umsetzung der Maßnahmen

Stammdatenverwaltung und Schutzbedarfsermittlung

Erfassen und pflegen Sie Ihre Assets wie IT-Systeme, Anwendungen, Services und externe Dienstleister sowie deren logische und technische Zusammenhänge und Abhängigkeiten. Ermitteln Sie die Schutzbedarfe der Assets aus Sicht der Fachverantwortlichen und lassen Sie diese entlang der erfassten Strukturen automatisiert vererben.Risikoanalyse und Maßnahmenplanung

Die Risikoanalyse kann nach gängigen Marktstandards wie ISO 27005, ISO 31000 oder BSI 200-3 erfolgen, aber auch an individuelle Bedürfnisse angepasst werden. Stufen Sie die Gefährdungen in Risikoklassen ein, indem Sie deren Eintrittswahrscheinlichkeit und Schadenshöhe hinterlegen. Ordnen Sie den Zielobjekten Gefährdungen zu. Danach planen Sie die erforderlichen Sicherheitsmaßnahmen inklusive Kostenaufwand für die integrierte Kostenplanung.Maßnahmenmanagement

Die Umsetzung der Sicherheitsmaßnahmen wird im zentralen Maßnahmenmanagement Ihres ISMS prozessübergreifend mit Tracking und Reporting dokumentiert. Rollenbasierte Arbeitsbereiche, vordefinierte Arbeitsabläufe und automatische Benachrichtigungen, z.B. über ablaufende Umsetzungsfristen, helfen bei der zuverlässigen und zeitsparenden Bearbeitung. Verschaffen Sie sich jederzeit einen schnellen Überblick über den aktuellen Status des Informationssicherheitsmanagementsystems.Behandlung von Sicherheitsvorfällen

Auch die Steuerung und Dokumentation von Sicherheitsvorfällen läuft mit der HiScout ISMS Software standardisiert und vollständig nachvollziehbar ab. -

CHECK – Erfolgskontrolle und Überwachung der Zielerreichung

Externe Audits und Self-Assessments

Das HiScout ISMS-Tool bildet den kompletten Audit- und Self-Assessment-Prozess Ihres Informationssicherheitsmanagementsystems von der Planung der Inhalte und Kriterien über die Erfassung des Erfüllungsgrades und etwaiger Abweichungen bis hin zu deren Behandlung durch Maßnahmen ab. Managementgerecht aufbereitete übersichtliche Reports des kompletten ISMS-Auditvorgangs werden auf Knopfdruck erstellt. Mit der Fragebogenfunktion des HiScout Questionnaire führen Sie die Datenerhebung dezentral und automatisiert im HTML- oder PDF-Format durch. -

ACT – Beseitigung von Defiziten und Verbesserung

Der Zyklus beginnt von Neuem

Durch die hohe Flexibilität und Anpassbarkeit von HiScout sind kontinuierliche Verbesserungen in Ihren Abläufen und Sicherheitsprozessen schnell in der HiScout ISMS Software hinterlegt. Im Gegensatz zu statisch implementierten Tools können Sie diese Änderungen ohne Programmieraufwand und kostensparend vornehmen.

Synergien

Eine Software für verschiedene Managementsysteme spart Zeit und Aufwand.

Effizienter arbeitenFAQ – häufig gestellte Fragen zum Thema

Informationssicherheit und ISMS

Was versteht man unter Informationssicherheit?

Informationssicherheit beschreibt Maßnahmen und Verfahren, die sicherstellen, dass Informationen in Unternehmen und Organisationen vertraulich bleiben, korrekt verarbeitet werden und jederzeit verfügbar sind. Ziel ist es, Risiken für Daten und IT-Systeme zu erkennen, zu bewerten und durch geeignete Schutzmaßnahmen zu reduzieren.

Was sind die Grundsätze der Informationssicherheit?

Die drei zentralen Schutzziele der Informationssicherheit sind:

- Vertraulichkeit: Sicherstellung, dass Informationen nur autorisierten Personen zugänglich sind;

- Integrität: Gewährleistung der Genauigkeit und Vollständigkeit von Informationen; Informationen dürfen beispielsweise nicht unbemerkt verändert werden;

- Verfügbarkeit: Daten und Systeme müssen bei Bedarf immer verfügbar sein.

Diese Prinzipien bilden die Basis für alle Sicherheitsmaßnahmen und sind Bestandteil gängiger Standards wie ISO/IEC 27001.

Was ist ein Informationssicherheits-

managementsystem (ISMS)?

Ein ISMS ist ein organisatorischer Rahmen und systematischer Ansatz, mit dem Unternehmen Risiken in ihrer Informationsverarbeitung identifizieren, bewerten und reduzieren können. Das Ziel soll sein, die Sicherheit von Informationen zu gewährleisten. In einem ISMS werden Prozesse, Verantwortlichkeiten, Richtlinien und Maßnahmen definiert, um IT-Systeme, Daten und Geschäftsprozesse nachhaltig abzusichern. Die Einführung eines Informationssicherheitsmanagementsystems erfolgt meist in Anlehnung an Normen wie ISO/IEC 27001 oder BSI IT-Grundschutz.

Welche Unternehmen müssen ein ISMS umsetzen, und welche gesetzlichen Vorgaben gelten?

Gesetzliche Vorgaben wie das IT-Sicherheitsgesetz, die NIS2-Richtlinie und branchenspezifische Anforderungen verpflichten bestimmte Unternehmen zur Umsetzung eines ISMS. Dazu zählen:

- Betreiber kritischer Infrastrukturen (KRITIS);

- Unternehmen mit besonderer Bedeutung für Staat, Wirtschaft oder Gesellschaft;

- Organisationen, die personenbezogene oder sensible Daten verarbeiten.

Die konkreten Pflichten richten sich nach Branche, Unternehmensgröße und Risikolage.

Wollen Unternehmen die Einhaltung dieser Anforderungen nachweisen, ist eine Zertifizierung nach ISO 27001 oder BSI IT-Grundschutz sinnvoll.

Welche Vorteile bietet ein ISMS für Unternehmen?

Ein professionelles ISMS ermöglicht Unternehmen:

- Risiken frühzeitig zu erkennen und zu minimieren;

- die Einhaltung gesetzlicher und regulatorischer Anforderungen nachzuweisen;

- Sicherheitsvorfälle strukturiert zu managen;

- Vertrauen bei Kunden, Partnern und Behörden zu stärken;

- Prozesse zur stetigen Verbesserung der Sicherheitsmaßnahmen zu integrieren.

Wie kann ein Tool wie HiScout ISM

bei der ISMS-Umsetzung helfen?

Spezialisierte ISMS-Tools wie HiScout ISM unterstützen Unternehmen bei der effizienten Umsetzung und Verwaltung eines ISMS nach ISO 27001. Durch den strukturierten Aufbau, umfangreiche Funktionen und die Synergien zu anderen Modulen wie Datenschutz, Grundschutz und BCM lassen sich Sicherheitsprozesse optimieren und gesetzliche Anforderungen wie NIS2 und DORA erfüllen. Automatisierungen reduzieren den Aufwand für Routineaufgaben, während ein Dashboard den aktuellen Umsetzungsstand übersichtlich visualisiert – für maximale Transparenz und Kontrolle im Alltag und im Zertifizierungsprozess.