Geheim- und Sabotageschutzsoftware: Anforderungen effizient und revisionssicher umsetzen

Der Schutz sensibler Informationen und kritischer Prozesse wird für Unternehmen und Behörden zunehmend wichtiger. Insbesondere durch regulatorische Vorgaben im KRITIS-Umfeld, steigende Compliance-Anforderungen und komplexe IT-Landschaften wächst der Bedarf an strukturierten Sicherheitsprozessen. Eine Geheim- und Sabotageschutzsoftware unterstützt Organisationen dabei, Schutzmaßnahmen systematisch zu planen, umzusetzen und dauerhaft nachvollziehbar zu dokumentieren.

Warum Geheim- und Sabotageschutz

immer wichtiger wird

Organisationen müssen sicherstellen, dass vertrauliche Informationen nur autorisierten Personen zugänglich sind und kritische Prozesse vor vorsätzlichen Störungen geschützt werden. Neben organisatorischen Maßnahmen spielen dabei auch technische Anforderungen eine wichtige Rolle. Besonders in vernetzten IT-Umgebungen entsteht eine hohe Komplexität, da Schutzanforderungen für verschiedene Standorte, Systeme und Rollen berücksichtigt werden müssen. Ohne strukturierte Unterstützung steigt der Aufwand erheblich und die Transparenz sinkt.

Gesetzliche und regulatorische

Anforderungen an den Geheimschutz

Der Geheim- und Sabotageschutz wird durch verschiedene gesetzliche und regulatorische Rahmenwerke beeinflusst. Diese definieren Anforderungen an den Umgang mit sensiblen Informationen sowie an die Absicherung kritischer Prozesse. Organisationen müssen dabei nachweisen können, dass Schutzmaßnahmen nicht nur definiert, sondern auch wirksam umgesetzt und kontinuierlich gepflegt werden.

In der Bundesverwaltung gelten verbindliche Verwaltungsvorschriften für den Geheim- und Sabotageschutz. Für den materiellen Geheimschutz ist die Allgemeine Verwaltungsvorschrift zum materiellen Geheimschutz (Verschlusssachenanweisung – VSA) maßgeblich. Sie regelt unter anderem die Einstufung, Kennzeichnung, Aufbewahrung und den Zugriff auf Verschlusssachen.

Ergänzend dazu bildet die Allgemeine Verwaltungsvorschrift zum personellen Geheimschutz und zum vorbeugenden personellen Sabotageschutz (Sicherheitsüberprüfungsgesetz – SÜG) die Grundlage für den personellen Geheim- und Sabotageschutz. Sie legt fest, welche Personengruppen sicherheitsüberprüft werden müssen und welche organisatorischen Maßnahmen zur Verhinderung vorsätzlicher Störungen erforderlich sind.

Auf Ebene der Bundesländer existieren jeweils eigene Verwaltungsvorschriften für den materiellen und personellen Geheimschutz. Diese orientieren sich in der Regel eng an den Vorgaben des Bundes, sodass die grundlegenden Anforderungen vergleichbar sind. Für Organisationen mit föderalen Strukturen oder mehreren Standorten erhöht dies jedoch die Komplexität bei der einheitlichen Umsetzung und Dokumentation.

Für geheimschutzbetreute Unternehmen der Wirtschaft gilt das Geheimschutzhandbuch beziehungsweise das Handbuch für den Geheimschutz in der Wirtschaft, herausgegeben durch das Bundesministerium für Wirtschaft und Energie. Dieses definiert verbindliche Anforderungen an den Umgang mit Verschlusssachen im industriellen Umfeld, insbesondere bei sicherheitssensiblen Projekten, Prototypenentwicklungen oder der Zusammenarbeit mit staatlichen Auftraggebern.

Übergreifend fordern alle Regelwerke klare Zuständigkeiten, nachvollziehbare Prozesse, dokumentierte Schutzmaßnahmen sowie regelmäßige Überprüfungen. Der Nachweis dieser Anforderungen ist ohne strukturierte, zentrale Unterstützung kaum dauerhaft und revisionssicher zu leisten.

Warum die manuelle Umsetzung an

Grenzen stößt

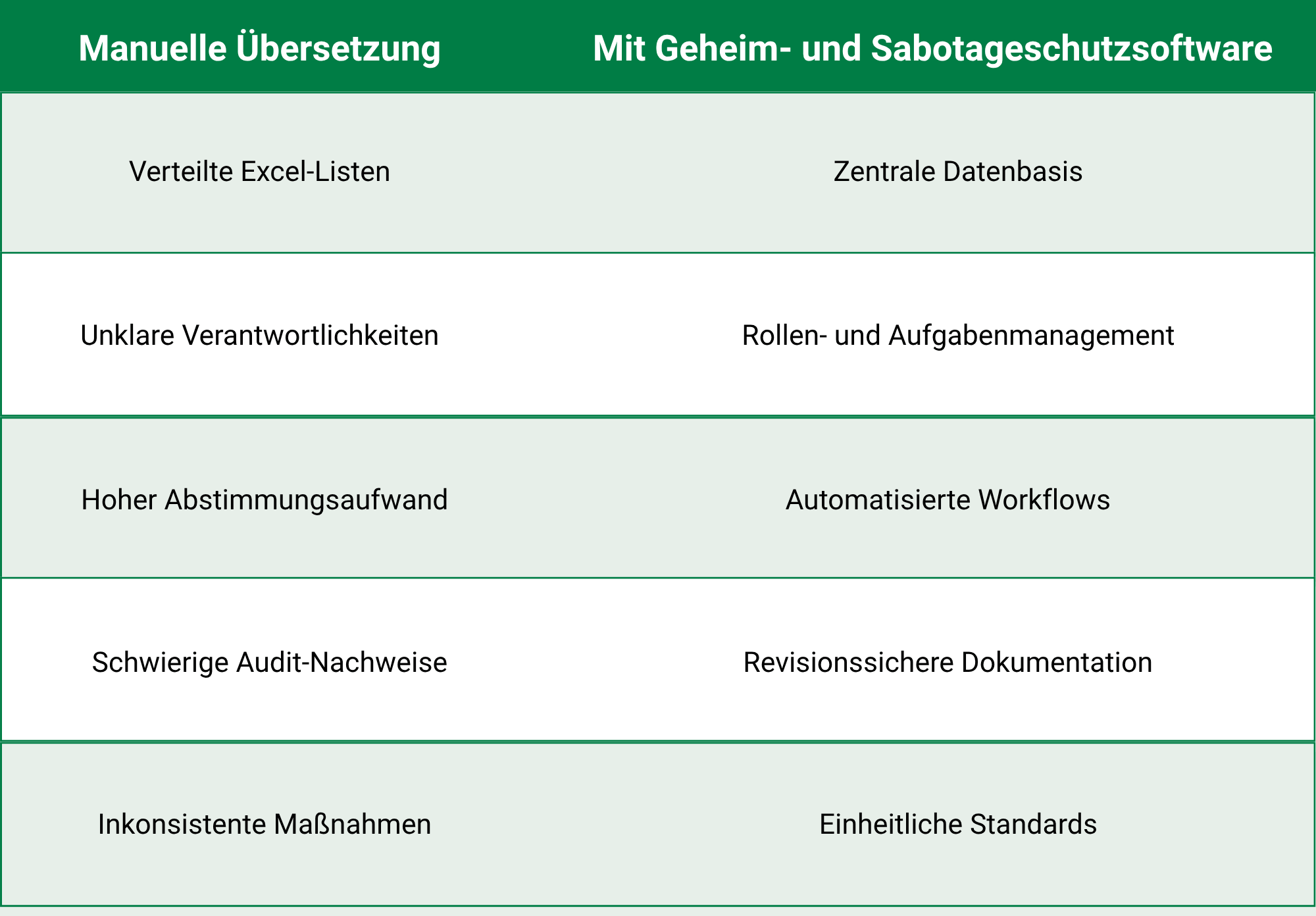

Viele Organisationen verwalten Geheim- und Sabotageschutzmaßnahmen in Tabellen, Dokumenten oder dezentralen Tools. Diese Vorgehensweise führt häufig zu Medienbrüchen, unklaren Verantwortlichkeiten und hohem Abstimmungsaufwand. Besonders bei mehreren Standorten oder komplexen Organisationsstrukturen wird es schwierig, den Überblick über den aktuellen Umsetzungsstand zu behalten.

Eine strukturierte Gegenüberstellung verdeutlicht die Unterschiede:

Anforderungen an eine Geheim- und Sabotageschutzsoftware

Eine spezialisierte Geheim- und Sabotageschutzsoftware sollte organisatorische und technische Anforderungen gleichermaßen unterstützen. Ziel ist es, sämtliche Schutzmaßnahmen zentral zu verwalten und transparent zu steuern. Typische Funktionsbereiche sind:

- Erfassung und Klassifizierung von Schutzobjekten

- Bewertung von Schutzbedarfen

- Planung und Verwaltung von Maßnahmen

- Zuweisung von Verantwortlichkeiten

- Überwachung von Fristen und Umsetzungsständen

- Dokumentation für Audits und Prüfungen

Geheimschutz erfordert einen

ganzheitlichen Ansatz

Der Geheim- und Sabotageschutz betrifft mehrere Ebenen innerhalb einer Organisation. Neben technischen Maßnahmen müssen auch organisatorische Prozesse definiert und Verantwortlichkeiten klar zugeordnet werden. Dazu gehören beispielsweise getrennte Verarbeitung sensibler Daten, definierte Zugriffsrechte, abgesicherte Kommunikationswege und strukturierte Administrationsprozesse.

Die Herausforderung besteht darin, diese Anforderungen dauerhaft zu steuern und regelmäßig zu überprüfen. Ohne zentrale Plattform entsteht schnell ein fragmentierter Überblick. Eine Geheim- und Sabotageschutzsoftware verbindet daher Risikomanagement, Maßnahmenplanung und Dokumentation in einem durchgängigen Prozess.

Vorteile einer Geheim- und Sabotageschutzsoftware

Durch den Einsatz einer spezialisierten Lösung profitieren Organisationen von mehr Transparenz und geringerer Komplexität. Maßnahmen lassen sich zentral planen und Verantwortlichen zuweisen, während der Umsetzungsstatus jederzeit nachvollziehbar bleibt. Änderungen werden revisionssicher dokumentiert und Auditberichte können automatisiert erstellt werden. Gleichzeitig verbessert sich die Zusammenarbeit zwischen Fachbereichen, IT und Sicherheitsverantwortlichen.

Ein weiterer Vorteil besteht in der Standardisierung von Prozessen. Einheitliche Vorlagen und Workflows sorgen dafür, dass Schutzmaßnahmen konsistent umgesetzt werden. Dadurch sinkt der manuelle Aufwand und die Organisation bleibt auch bei wachsenden Anforderungen handlungsfähig.

Ein wesentlicher Vorteil spezialisierter Geheim- und Sabotageschutzsoftware liegt in der fachlichen Verzahnung mit bestehenden Sicherheitskonzepten, insbesondere mit dem IT‑Grundschutz. Sicherheitskonzepte nach BSI‑Grundschutz bilden in vielen Organisationen die Basis der Informationssicherheit. Für geheimschutzbetreute Bereiche reichen diese Anforderungen jedoch häufig nicht aus, da sie um zusätzliche geheimschutzspezifische organisatorische, personelle und physische Maßnahmen ergänzt werden müssen.

Geheimschutzrelevante Sicherheitskonzepte erfordern beispielsweise erweiterte Regelungen zur Klassifizierung von Informationen, strengere Zugriffsbeschränkungen, besondere Anforderungen an Verantwortlichkeiten sowie eine detaillierte Nachweisführung gegenüber Prüfstellen und Aufsichtsbehörden. Eine integrierte Geheim- und Sabotageschutzsoftware ermöglicht es, diese zusätzlichen Anforderungen systematisch abzubilden und mit bestehenden Grundschutz‑, ISMS‑ oder Compliance‑Prozessen zu verknüpfen.

Dadurch entsteht ein durchgängiger Sicherheitsansatz, der Doppelarbeit vermeidet und sicherstellt, dass Grundschutz‑Maßnahmen und geheimschutzbetreute Anforderungen konsistent umgesetzt werden. Organisationen profitieren von einer zentralen Plattform, in der sowohl Grundschutz‑ als auch Geheimschutzmaßnahmen geplant, gesteuert und revisionssicher dokumentiert werden.

Fazit: Geheim- und Sabotageschutz

strukturiert und auditfähig umsetzen

Geheim- und Sabotageschutzsoftware hilft Organisationen, komplexe Anforderungen effizient zu erfüllen und Sicherheitsmaßnahmen nachhaltig zu verankern. Durch zentrale Verwaltung, transparente Verantwortlichkeiten und revisionssichere Dokumentation entsteht ein ganzheitlicher Ansatz, der sowohl regulatorische Vorgaben als auch operative Anforderungen abdeckt. Unternehmen und Behörden können so ihre Sicherheitsprozesse professionalisieren und gleichzeitig den Aufwand reduzieren.

Wie sich Geheim‑ und Sabotageschutz in der Praxis effizient und revisionssicher umsetzen lässt, hängt stark von den bestehenden Strukturen und regulatorischen Rahmenbedingungen ab.

Das Modul HiScout GSS adressiert diese Anforderungen innerhalb einer integrierten GRC‑Plattform und wird insbesondere in Behörden, KRITIS‑Organisationen und geheimschutzbetreuten Unternehmen eingesetzt.

Informationen zum Modul HiScout GSS finden Sie hier: HiScout Geheim- und Sabotageschutz.

Häufige Fragen zur Geheim- und Sabotageschutzsoftware

Was ist eine Geheim- und Sabotageschutzsoftware?

Eine Geheim- und Sabotageschutzsoftware unterstützt Organisationen dabei, materielle, organisatorische und personelle Geheimschutzanforderungen systematisch umzusetzen und revisionssicher zu dokumentieren. Sie bildet die Grundlage, um schutzbedürftige Informationen, Prozesse und Personen strukturiert zu erfassen, Schutzbedarfe zu bewerten und geeignete Maßnahmen zentral zu steuern.

Neben dem materiellen Geheimschutz, etwa der Klassifizierung von Informationen, der Regelung von Zugriffsrechten oder der Dokumentation von Schutzmaßnahmen, berücksichtigt eine solche Software auch den personellen Geheim- und Sabotageschutz. Dazu gehören unter anderem die Zuordnung sicherheitsrelevanter Rollen, die Verwaltung von Verantwortlichkeiten, das Anlegen und Führen von Sicherheitsakten sowie die Nachvollziehbarkeit sicherheitsrelevanter Prüf- und Freigabeprozesse, wie den Sicherheitsüberprüfungen.

Durch eine zentrale Plattform lassen sich Geheimschutzmaßnahmen organisationsweit konsistent umsetzen, Änderungen nachvollziehbar dokumentieren und Nachweise für Prüfungen oder Audits jederzeit bereitstellen. Geheim- und Sabotageschutzsoftware ergänzt bestehende Informationssicherheits- und Grundschutzansätze und schafft Transparenz über den Umsetzungsstand sowohl technischer als auch personeller und organisatorischer Schutzmaßnahmen.

Wer benötigt Geheim- und Sabotageschutzsoftware?

Besonders relevant ist sie für KRITIS-Betreiber, Behörden, Industrieunternehmen und Organisationen mit sensiblen Informationen.

Welche Vorteile bietet eine Geheim- und Sabotageschutzsoftware?

Sie schafft Transparenz, reduziert manuellen Aufwand und erleichtert Audit- und Compliance-Nachweise.

Ist Geheim- und Sabotageschutz Teil der Informationssicherheit?

Ja, Geheim- und Sabotageschutz ergänzt bestehende Informationssicherheitsmaßnahmen und erweitert sie um organisatorische und physische Schutzaspekte.